반응형

출처) ctf.j0n9hyun.xyz/challenges

HackCTF

Do you wanna be a God? If so, Challenge!

ctf.j0n9hyun.xyz

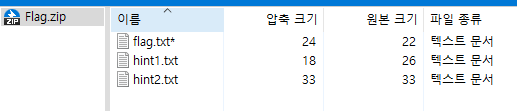

주어진 zip파일을 다운받아보았다.

- flag.txt파일 뒤에 *표시는 암호가 걸려있다는 뜻이다.

- hint1.txt에는 Brute-Force NOOOOOOOOOOOO!라고 적혀있고,

- hint2.txt에는 Do you think the password exists? 라고 적혀있다.

- 암호를 찾기 위해 zip파일을 HxD로 열어보았다.

- PK 시그니처 라인이 txt파일마다 나와있는데 맨 밑에 초록색을 보면 위에 빨간색과 다른부분을 찾을 수 있다.

- 첫번째 줄은 파일전체를 뜻하는 것이고, 두번째는 hint1.txt, 세번째는 hint2.txt, 네번째는 flag.txt를 나타낸다.

- 마지막 flag.txt 가운데를 보면 09 08 08 00으로 되어 있고, 나머지는 00 00 08 00이다.

- 위의 그림 핑크색 부분을 그림4와 같이 바꾼다음 새로 저장했다.

- Flag : HackCTF{N0n3_9@$$w0rd}

반응형

'#WarGame > HackCTF' 카테고리의 다른 글

| HackCTF _Forensics #나는 해귀다 (0) | 2020.09.24 |

|---|---|

| HackCTF _Forensics #세상에서 잊혀진 날 찾아줘! (0) | 2020.09.24 |

| HackCTF _Forensics #So easy? (0) | 2020.09.24 |

| HackCTF _Forensics #Question? (0) | 2020.09.24 |

| HackCTF _Forensics #Welcome_Forensics (0) | 2020.09.24 |